โครงการแลกเปลี่ยนเรียนรู้

หัวข้อ “กฎหมายใกล้ตัวกฎหมาย ICT”

วันที่ 9 กันยายน 2558 เวลา 13.30-16.30 น. ณ ห้องประชุม ชั้น 1 ศูนย์เทคโนโลยีสารสนเทศ

-----------------------------

ศูนย์เทคโนโลยีสารสนเทศ ได้จัดโครงการแลกเปลี่ยนเรียนรู้ ในหัวข้อ “กฎหมายใกล้ตัว กฎหมาย ICT” ขึ้น เมื่อวันที่ 9 กันยายน 2558 โดยคุณวุฒิพล คล้ายทิพย์ นักวิชาการคอมพิวเตอร์ชำนาญการพิเศษ เป็นผู้นำกลุ่มผู้ปฏิบัติงานด้านเทคโนโลยีสารสนเทศ มีผู้อำนวยการศูนย์เทคโนโลยีสารสนเทศ เป็นประธานในการจัดกิจกรรมในครั้งนี้

เนื่องจากปัจจุบันการใช้งานระบบเทคโนโลยีสารสนเทศและการสื่อสาร ในการทำงานและการเรียนรู้ของบุคลากร เป็นสิ่งจำเป็นในการเสริมประสิทธิภาพและประสิทธิผลในการปฏิบัติงานของบุคลากร ตลอดจนการติดต่อสื่อสาร โดยศูนย์เทคโนโลยีสารสนเทศ ได้ตระหนักถึงความสำคัญของการแลกเปลี่ยนเรียนรู้ในด้านเทคโนโลยีสารสนเทศ เพื่อให้บุคลากรของมหาวิทยาลัยได้มีโอกาสแลกเปลี่ยนเรียนรู้ร่วมกัน เพื่อพัฒนาตนเอง ในหัวข้อ “กฎหมายใกล้ตัว กฎหมาย ICT” โดยมีวัตถุประสงค์เพื่อให้ผู้ใช้งานเครือข่ายของมหาวิทยาลัยแม่โจ้ มีความรู้และสามารถใช้งานระบบเทคโนโลยีสารสนเทศและการสื่อสารได้ โดยไม่ขัดต่อกฎหมาย ระเบียบ ข้อบังคับ ที่เกี่ยวข้อง เนื่องจากการใช้งานในลักษณะไม่ถูกต้อง จะมีผลผูกพันทั้งต่อตัวบุคคลและองค์กร

ทั้งนี้การเรียนรู้กฎหมาย กฎระเบียบ ข้อบังคับ ทางด้าน ICT ที่เกี่ยวข้องจะเป็นส่งเสริมการใช้งานระบบเครือข่ายของมหาวิทยาลัยแม่โจ้ให้มีประสิทธิภาพ มีความมั่นคงปลอดภัย รวมทั้งป้องกันปัญหาที่อาจจะเกิดขึ้นจากการใช้งานระบบสารสนเทศในลักษณะที่ไม่ถูกต้อง โดยกฎหมายที่เกี่ยวข้อง มีดังนี้

- พระราชบัญญัติลิขสิทธิ์ พ.ศ. 2537

- พระราชบัญญัติว่าด้วยธุรกรรมอิเล็กทรอนิกส์ พ.ศ. 2544

- พระราชบัญญัติว่าด้วยการกระทำผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2550

โดยศูนย์เทคโนโลยีสารสนเทศ ยังได้มีการจัดทำนโยบายและแนวปฏิบัติการรักษาความมั่นคงปลอดภัยสารสนเทศ ขึ้น ซึ่งเป็นการปฏิบัติตามพระราชกฤษฎีกากำหนดหลักเกณฑ์และวิธีการในการทำธุรกรรมทางอิเล็กทรอนิกส์ภาครัฐ พ.ศ.2549 ในมาตรา 5 “หน่วยงานของรัฐต้องจัดทำแนวนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยด้านสารสนเทศ เพื่อให้การดำเนินการใดๆ ด้วยวิธีการทางอิเล็กทรอนิกส์กับหน่วยงานของรัฐหรือโดยหน่วยงานของรัฐมีความมั่นคงปลอดภัยและเชื่อถือได้” และตามประกาศคณะกรรมการธุรกรรมทางอิเล็กทรอนิกส์ เรื่อง แนวนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยด้านสารสนเทศของหน่วยงานของรัฐ พ.ศ.2553 กำหนดให้หน่วยงานของรัฐต้องจัดให้มีนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยด้านสารสนเทศเป็นลายลักษณ์อักษรคณะกรรมการธุรกรรมทางด้านอิเล็กทรอนิกส์ ซึ่งได้มีการศึกษากฎหมายที่เกี่ยวข้อง และรูปแบบการให้บริการของศูนย์เทคโนโลยีสารสนเทศ เพื่อทำการวิเคราะห์ และจัดทำเป็นร่างนโยบายและแนวปฏิบัติการรักษาความมั่งคงปลอดภัยสารสนเทศ มหาวิทยาลัยแม่โจ้ขึ้น โดยได้มีการทบทวนนโยบายและแนวปฏิบัติ ปีละ 1 ครั้ง เพื่อให้สอดคล้องกับการพัฒนาด้านเทคโนโลยีสารสนเทศของมหาวิทยาลัย

สามารถสรุปกฎหมายเทคโนโลยีสารสนเทศของประเทศ ซึ่งยกร่างกฎหมายเทคโนโลยีสารสนเทศ จำนวนทั้งสิ้น 6 ฉบับ โดยคณะกรรมการเทคโนโลยีสารสนเทศแห่งชาติ (กทสช) ดังนี้

- กฎหมายเกี่ยวกับธุรกรรมอิเล็กทรอนิกส์ รองรับสถานะทางกฎหมายของเอกสารออนไลน์

- กฎหมายเกี่ยวกับลายมือชื่ออิเล็กทรอนิกส์ รองรับการใช้ลายมือชื่ออิเล็กทรอนิกส์ รวม Finger Print

- กำหมายเกี่ยวกับการพัฒนาโครงสร้างพื้นฐานสารสนเทศให้ทั่วถึงและเท่าเทียม ได้แก่ โครงข่ายโทรคมนาคม เทคโนโลยีสารสนเทศ ทรัพยากรมนุษย์

- กฎหมายเกี่ยวกับการคุ้มครองข้อมูลส่วนบุคคล

- กฎหมายการกระทำผิดเกี่ยวกับคอมพิวเตอร์ กำหนดมาตรการทางอาญาในการลงโทษผู้กระผิดต่อกระบวนการทำงานทางคอมพิวเตอร์

- กฎหมายเกี่ยวกับการโอนเงินอิเล็กทรอนิกส์ รองรับการกระทำธุรกรรมทางอิเล็กทรอนิกส์ระหว่างประเทศ สถาบันการเงิน

แนวทางปฏิบัติในการใช้งานคอมพิวเตอร์ ให้ปลอดภัยจากการกระทำผิด ได้แก่

- ไม่ตัดต่อและเผยแพร่ภาพตัดต่อของผู้อื่น ทำให้เข้าเสียชื่อเสียง

- ก่อนดาว์นโหลดโปรแกรมหรือข้อมูล ควรอ่านเงื่อนไขให้ละเอียดก่อน

- ไม่ส่งต่ออีเมลล์ หรือคลิปวีดิโอลามกอนาจาร

- ไม่เผยแพร่ Spam mail / Virus

- ไม่เปิดเผยมาตรการระบบคอมพิวเตอร์

- ไม่ขโมยระบบคอมพิวเตอร์ของผู้อื่น

- ระวังการ Chat โต้ตอบกับบุคคลที่ไม่รู้จัก

- อย่าลืมลงโปรแกรมสแกนไวรัส

- ไม่ Hack ระบบหรือข้อมูล

- ไม่ควรบันทึกรหัสผ่านไว้ในคอมพิวเตอร์ และควรเปลี่ยนทุก 3 เดือน

- ไม่แอบดับจัดข้อมูลของผู้อื่น

- ไม่นำเข้าข้อมูลภาพลามกอนาจารในระบบคอมพิวเตอร์

- ไม่แอบเข้าใช้ระบบคอมพิวเตอร์ของผู้อื่นที่ไม่ได้รับอนุญาต

- ให้ความร่วมมือกับเจ้าหน้าที่ในการสืบสวนคดี

คณะอนุกรรมการเฉพาะกิจร่างกฎหมายอาชญากรรมทางคอมพิวเตอร์ ได้แบ่งประเภทอาชญากรรมคอมพิวเตอร์ 9 ประเภท ดังนี้

- การขโมยข้อมูลทางอินเตอร์เน็ต รวมถึงการขโมยประโยชน์ในการลักลอบใช้บริการ

- การปกปิดความผิดของตัวเอง โดยใช้ระบบการสื่อสาร

- การละเมิดลิขสิทธิ์ ปลอมแปลงรูปแบบเลียนแบระบบซอฟแวร์โดยมิชอบ

- การเผยแพร่ภาพ เสียง ลามก อนาจาร และข้อมูลที่ไม่เหมาะสม

- การฟอกเงิน

- การก่อกวน ระบบคอมพิวเตอร์ เช่น ทำลายระบบสาธารณูปโภค เช่น ระบบจ่ายน้ำ จ่ายไฟ จราจร

- การหลอกลวงให้ร่วมค้าขาย หรือ ลงทุนปลอม (การทำธุรกิจที่ไม่ชอบด้วยกฎหมาย)

- การลักลอบใช้ข้อมูลเพื่อแสวงหาผลประโยชน์ในทางมิชอบ เช่น การขโมยรหัสบัตรเครดิต

- การใช้คอมพิวเตอร์ในการโอนบัญชีผู้อื่นเป็นของตัวเอง

จรรยาบรรณพนักงานคอมพิวเตอร์

- มีความซื่อสัตย์ต่อตนเองและผู้อื่น

- ไม่ละทิ้งงานในหน้าที่ที่ได้รับมอบหมาย

- ไม่เปิดเผยข้อมูลที่เป็นความลับกับผู้อื่น

- มีความจงรักภัคดีต่อองค์กร

- อุทิศตนให้กับวิชาชีพอย่างเต็มกำลังความสามารถ

- ไม่ทุจริตและคอรัปชั่น

- มีความรักและความศรัทธาต่อวิชาชีพ

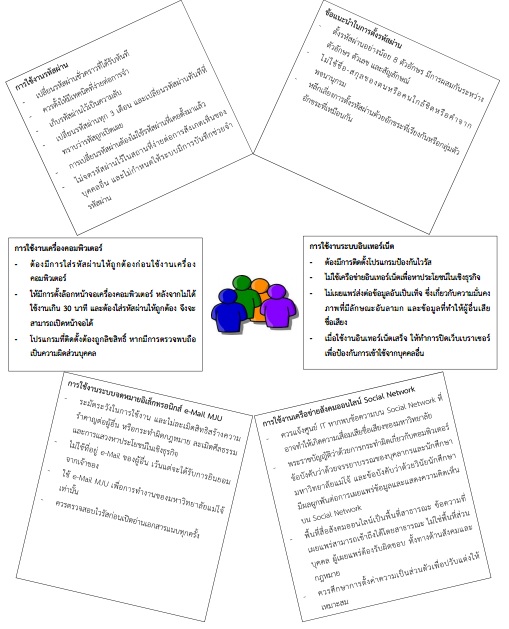

ในการแลกเปลี่ยนเรียนรู้ครั้งนี้ ศูนย์เทคโนโลยีสารสนเทศ ได้จัดทำแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยสารสนเทศ สำหรับผู้ใช้งานระบบเครือข่ายอินเทอร์เน็ต มหาวิทยาลัยแม่โจ้ ขึ้น เพื่อให้ผู้ใช้สามารถนำไปศึกษาและปฏิบัติได้อย่างถูกต้อง โดยจัดกลุ่ม 6 กลุ่มแนวปฏิบัติดังนี้

ซึ่งผู้ใช้บริการสามารถดาว์นโหลดนโยบายและแนวปฏิบัติการรักษาความมั่นปลอดภัยสารสนเทศมหาวิทยาลัยแม่โจ้ ฉบับเต็ม ได้ที่เว็บไซต์ของศูนย์เทคโนโลยีสารสนเทศ www.it.mju.ac.th

การเรียนรู้และประสบการณ์ใหม่ที่ได้รับ มีดังนี้

- การอัพโหลดเพลงขึ้นเผยแพร่บนอินเทอร์เน็ต ถือเป็นการละเมิดลิขสิทธิ์

- การซื้อโปรแกรมลิขสิทธิ์และทำการคัดลอก ตามกฎหมายอนุญาตให้ทำการสำรองชุดข้อมูลได้ 1 ชุดเท่านั้น ห้ามทำซ้ำ

- กรณีคัดลอกข้อความบนเว็บไซต์ ต้องได้รับการอนุญาตจากเข้าของก่อน มิฉะนั้นถือเป็นการละเมิดลิขสิทธิ์ ยกเว้นกรณีเพื่อการศึกษาที่ต้องอ้างอิง/อนุญาตเจ้าของด้วย

- การหมิ่นประมาททางอินเทอร์เน็ต สามารถฟ้องร้องได้ทั้งแพ่งและอาญา

- การอ้างอิง Hyperlink ถือเป็นการละเมิดลิขสิทธิ์ ควรมีการขออนุญาตจากเจ้าของก่อน

- การส่งต่ออีเมลล์ในลักษณะก่อกวน/โฆษณา ถือเป็นความผิดฐานก่อความรำคาญ

ข้อเสนอแนะ

- กรณีมีเพจของหน่วยงาน เพื่อประชาสัมพันธ์ต้องแจ้งรายชื่อผู้ดูแลเพจเป็นลายลักษณ์อักษรต่อศูนย์เทคโนโลยีสารสนเทศ

- การสร้างเพจของหน่วยงาน ไม่แนะนำให้ใช้รูปส่วนตัวเป็น Profile เพื่อสร้างความน่าเชื่อมั่นและน่าเชื่อถือให้กับหน่วยงาน

- กรณี Facebook ส่วนตัว ไม่ควรใช้รูปผู้อื่นเป็น Profile ส่วนตัว เนื่องจากจะสร้างความสับสนในสังคมได้

ถอดบทเรียนโดย นางสาวณัฐกฤตา โกมลนาค

ศูนย์เทคโนโลยีสารสนเทศ